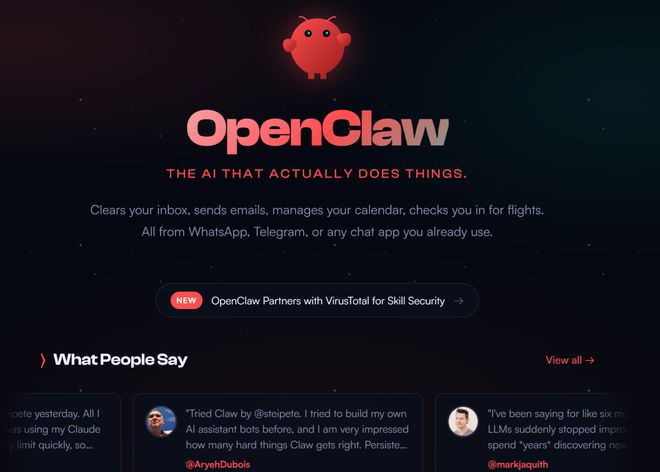

在当今数字化高度渗透的生活中,浏览器插件早已成为我们日常上网的得力助手。它们能拦截广告、管理密码、优化购物体验,但在这看似便捷的生态背后,却潜藏着令人防不胜防的恶意风险。近期,一个名为“OpenClaw”的恶意插件正通过伪装成实用工具,悄然侵入大量用户的浏览器,其背后所隐藏的数据窃取与系统操控能力,已引发安全社区的高度警惕。

“OpenClaw”并非一个单一的插件名称,而是一类采用相同恶意代码框架的插件集群。这类恶意插件通常披着“屏幕截图”、“页面翻译助手”、“优惠券自动查找器”或“轻量级PDF阅读器”等看似无害的外衣,在非官方应用商店、论坛下载站甚至钓鱼邮件中广泛传播。一旦用户被其功能描述所吸引并完成安装,OpenClaw便会立即激活其核心恶意行为:首先,它会悄无声息地修改浏览器的核心设置,包括劫持默认搜索引擎、篡改新标签页,甚至注入广告代码,导致用户在正常浏览时频繁遭遇弹窗、跳转到钓鱼网站或出现无法关闭的推广内容。

更令人担忧的是,OpenClaw的风险远不止于“烦人的广告”。安全分析报告指出,该恶意插件具备高度的数据窥探能力。它能够实时监控用户的浏览历史、键盘输入记录,并截取用户在银行、购物网站或社交媒体上输入的账号与密码。部分变种甚至拥有“表单窃取”技术,能够在用户提交表单前将敏感信息加密发送至攻击者控制的远程服务器。这意味着,日常的网购、网银转账或登录邮箱,都可能在不经意间将你的隐私与资产暴露给黑客。

此外,OpenClaw还善于利用“进程伪装”与“持久化驻留”来逃避检测。它通常会加载一个看似合法的驱动程序或后台服务,即使在浏览器被关闭后,其恶意进程仍可通过系统计划任务或注册表项实现自启动。这导致许多用户即使卸载了浏览器插件,恶意行为仍然持续存在。更棘手的是,一旦OpenClaw获取了系统权限,它还可能下载其他更危险的恶意软件,如勒索病毒或挖矿脚本,彻底将用户的设备变成攻击者的工具。

面对OpenClaw的威胁,普通用户并非束手无策。首先,提高下载警惕性是第一道防线:坚持只从Chrome Web商店、Edge加载项等官方平台获取插件,并仔细阅读用户评论与评分,避免安装那些看似“小作坊出品”或“评分极低但好评刷屏”的插件。其次,养成定期审查浏览器插件的习惯:在Chrome浏览器中进入“更多工具”-“扩展程序”,在Edge浏览器中进入“管理扩展程序”,仔细检查每个已安装插件的权限。如果发现某些插件要求“读取所有网站数据”、“修改所有网页内容”或“访问您计算机上的文件”,而这些功能与其描述完全不符,就应立即卸载。

最后,如果怀疑设备已被OpenClaw感染,请使用Windows安全中心的“离线扫描”或安装知名反恶意软件工具进行全盘检测。对于顽固的残留在注册表中的恶意项,可以手动通过“任务管理器”查看占用高CPU或内存的陌生进程,并在“服务”管理界面中禁用可疑的自启动服务。在清理后,务必重置所有常用服务账户(如邮箱、电商、银行)的密码,并开启双重验证。记住,在网络安全的世界里,主动防范永远比事后兜底更有效——别让你的浏览器变成“内鬼”,就从今天开始审视你插件列表中的每一个“可疑角色”。